La conversación sobre agentes en empresa dejó de ser aspiracional hace unos doce meses. En abril de 2025 la mayoría de los grandes despliegues eran pilotos con supervisor humano; en abril de 2026 ya hay agentes ejecutando pasos completos de procesos de back-office sin aprobación humana en cada acción. Ese salto ha desplazado la gobernanza del comité trimestral al control operativo diario, y ha dejado un conjunto de prácticas que ya no son opcionales si quieres pasar la próxima auditoría o explicar un incidente a dirección sin improvisar.

De comité a control operativo

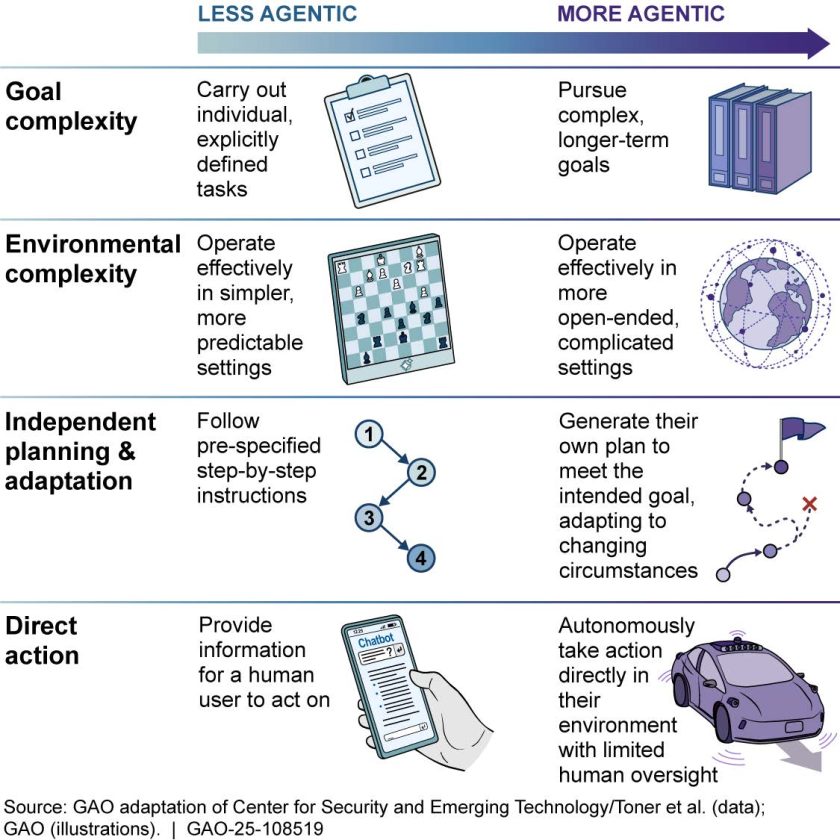

Hasta hace poco, la gobernanza de IA en la empresa media era una capa de políticas redactadas por el comité y un registro de modelos en Confluence. Funcionaba mientras los sistemas de IA eran clasificadores con humano al final del proceso. Con agentes que reservan billetes, ajustan pedidos, responden tickets o modifican configuración de infraestructura, esa capa documental dejó de ser suficiente. El cambio de fondo es que los agentes toman decisiones con efectos laterales reales: pagos, cambios de estado en sistemas, correos enviados, infraestructura desplegada. Cada uno de esos efectos es un registro que alguien querrá auditar.

La consecuencia práctica es que la gobernanza ha bajado al plano de ingeniería. Ya no basta con una política que diga qué no se puede hacer. Hace falta una cadena técnica que haga imposible, o al menos difícil, hacer lo que la política prohíbe. Eso se parece más a la gestión de identidad y acceso clásica que a los comités de ética de 2023. Los agentes son, en términos prácticos, identidades no humanas con credenciales, alcance y trazabilidad, y el mismo rigor que aplicamos a cuentas de servicio debe aplicárseles.

Qué pide hoy una auditoría razonable

Una auditoría interna seria en 2026 entra con cinco preguntas. Primera: ¿qué agentes están en producción, con qué permisos y quién los ha aprobado? Responder esto exige un inventario de agentes tan estricto como el de cuentas de servicio, con registro de alcance, modelo subyacente, herramientas invocables y ventana de validez.

Segunda: ¿qué ha hecho cada agente en los últimos noventa días? La trazabilidad granular, no solo el log de llamadas al modelo sino la cadena completa de razonamiento, herramientas invocadas, parámetros, resultado y efecto lateral producido, se ha vuelto el entregable más costoso de montar y el más buscado por auditores. La telemetría típica del LLM no es suficiente: hace falta correlación con los sistemas de destino.

Tercera: ¿qué barandillas están activas y cómo se demuestra que funcionan? Las auditorías piden evidencia de que los controles no son decorativos. Eso implica pruebas periódicas de inyección de instrucciones, revisión de casos donde el agente intentó salirse de su alcance y cómo fue bloqueado, y revisión de falsos negativos detectados manualmente.

Cuarta: ¿qué ocurre cuando el agente falla? Aquí es donde muchos proyectos no tienen respuesta. Un agente que entra en bucle, que gasta presupuesto, que entrega una salida tóxica o que ejecuta una acción irreversible necesita un circuito de contención claro: disyuntor, cola de revisión humana, alerta a equipo responsable, procedimiento de reversión.

Quinta: ¿quién responde jurídicamente? La Ley de IA europea en aplicación plena desde agosto de 2026 exige nombres concretos en el papel para sistemas de alto riesgo. El proveedor del modelo, el desplegador dentro de la empresa, el responsable de cumplimiento y el usuario final tienen responsabilidades distintas y separables, y las auditorías quieren el mapa.

Lo que rompió en 2025 y dejó lección

El año pasado dejó un catálogo de incidentes que explican por qué la gobernanza pasó a plano operativo. Hubo casos documentados de agentes con acceso a correo corporativo que ejecutaron instrucciones inyectadas en firmas de mensajes entrantes. Hubo agentes de soporte que, confundidos por un usuario insistente, escalaron permisos de cuenta sin autorización real. Hubo agentes de infraestructura que, ante una ambigüedad, eligieron el camino destructivo que resolvía su tarea sin preservar estado.

De esos incidentes salieron patrones defensivos que hoy son estándar. El aislamiento estricto entre contenido no confiable y herramientas sensibles ha terminado por imponerse: cualquier agente que procesa correo de terceros no debería poder mover dinero ni conceder permisos en el mismo contexto. La restricción temporal de alcance, donde el agente tiene permisos amplios durante la ventana de su tarea y vuelve a mínimos al terminar, ha sustituido al modelo de cuenta fija. Y la separación de intención y ejecución, donde una cadena propone y otra verifica antes de actuar, se ha vuelto obligatoria para acciones irreversibles.

Inventario de agentes y mínimo viable de cumplimiento

El mínimo que una empresa responsable tiene hoy empieza por un registro central. Cada agente productivo necesita identificador, descripción de función, modelo base con versión, herramientas expuestas, sistemas afectados, propietario de negocio, responsable técnico y fecha de última revisión de seguridad. Este registro debe estar vivo: si se modifica el alcance de un agente, queda registrado; si se cambia el modelo subyacente, se vuelve a evaluar.

Las políticas razonables añaden una barandilla económica: cada agente tiene un presupuesto de llamadas y un presupuesto monetario por unidad de tiempo. Un agente en bucle en 2026 cuesta dinero real por tokens y por acciones sobre sistemas de terceros, y sin límite técnico el riesgo es ilimitado. La mayoría de las plataformas de orquestación de agentes ya traen esto integrado; el trabajo de gobernanza es definir los límites y revisarlos.

agent_id: finance-reconciliation-001

owner_business: finanzas.cuentasporpagar@empresa.es

owner_technical: plataforma-ia@empresa.es

model: claude-opus-4-7

scope:

tools: [ledger.read, sap.invoice.read, email.draft]

budget_calls_per_day: 2000

budget_eur_per_day: 40

systems: [sap-prod, exchange-corp]

controls:

human_review: acciones > 1000 eur

circuit_breaker: errores > 5% en 10 min

audit_log: warehouse.agent_events

last_security_review: 2026-03-12Barandillas que están absorbiendo la mayoría de los incidentes

Tras un año de producción, tres controles acumulan la mayoría de los saves. El primero es la revisión humana obligatoria por umbral: cualquier acción por encima de un umbral económico, de alcance o de reversibilidad pasa por aprobación humana explícita, sin importar cuánta confianza declare el agente. El segundo es el disyuntor automático sobre tasa de error o sobre comportamiento anómalo: si el agente falla demasiado o se comporta fuera de su patrón histórico, se suspende solo y alerta. El tercero es el modo oscuro persistente: la mayor parte de cambios nuevos en agentes pasan semanas en sombra, ejecutando en paralelo al humano sin efectos, antes de recibir autonomía real.

La evaluación continua se ha profesionalizado también. Las pruebas de regresión sobre casos ya conocidos, las pruebas adversariales contra inyección de instrucciones y los simulacros de fallo forman parte del ciclo de despliegue estándar, como hacemos desde hace años con cambios en aplicaciones críticas. La diferencia es que aquí la superficie de entrada es más amplia y el comportamiento menos determinista, lo que obliga a aumentar cobertura en vez de reducir frecuencia.

Mi lectura

La gobernanza de agentes en 2026 no es un problema nuevo; es el problema clásico de identidades privilegiadas con un grado extra de impredecibilidad. Las empresas que han tenido menos incidentes son las que han tratado a sus agentes como cuentas de servicio con superpoderes, no como usuarios humanos ni como aplicaciones tradicionales. La disciplina que funcionó para IAM sigue funcionando, con dos adaptaciones: trazabilidad más densa, porque el razonamiento intermedio importa, y barandillas económicas, porque un agente puede gastar presupuesto sin detenerse.

Si solo tuviera que elegir tres cosas para empezar, serían inventario vivo, revisión humana por umbral y disyuntor por anomalía. El resto se construye encima de esos tres pilares sin grandes sobresaltos. Y, sobre todo, conviene resistir la tentación de tratar la gobernanza como fricción a reducir: es la única capa que distingue un agente útil de un incidente pendiente de ocurrir.